Informationen zur secret scanning-Warnungsseite

Wenn du secret scanning für ein Repository aktivierst oder Commits in ein Repository pushst, wobei secret scanning aktiviert ist, überprüft GitHub den Inhalt auf Geheimnisse, die mit von Dienstanbietern definierten Mustern übereinstimmen.

Wenn secret scanning ein Geheimnis erkennt, generiert GitHub eine Warnung. GitHub zeigt eine Warnung auf der Registerkarte Sicherheit des Repositorys an.

Anzeigen von Warnungen

Warnungen für secret scanning werden auf der Registerkarte „Sicherheit“ des Repositorys angezeigt.

- Navigieren Sie auf GitHub zur Hauptseite des Repositorys.

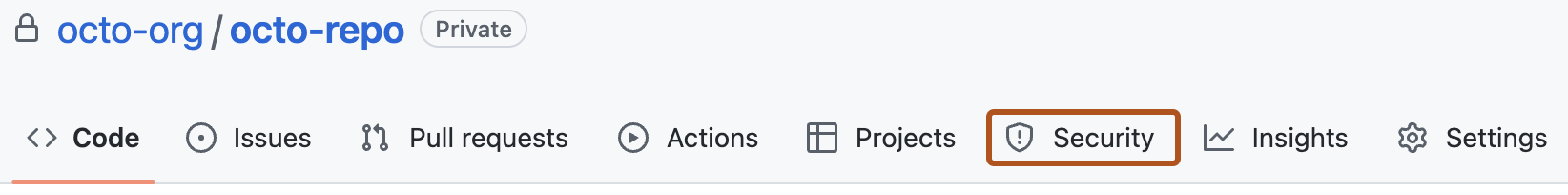

- Wähle unter dem Repositorynamen die Option Sicherheit aus. Wenn die Registerkarte „Sicherheit“ nicht angezeigt wird, wähle im Dropdownmenü die Option Sicherheit aus.

- Klicken Sie auf der linken Randleiste unter „Sicherheitsrisikowarnungen“ auf Secret scanning .

- Klicken Sie unter „Secret scanning“ auf die Warnung, die Sie anzeigen möchten.

Filtern von Warnungen

Sie können verschiedene Filter auf die Warnungsliste anwenden, um die Benachrichtigungen zu finden, an denen Sie interessiert sind. Sie können die Dropdownmenüs oberhalb der Warnungsliste verwenden oder die in der Tabelle aufgeführten Qualifizierer in die Suchleiste eingeben.

| Qualifizierer | Beschreibung |

|---|---|

is:open | Zeigt geöffnete Warnungen an. |

is:closed | Zeigt geschlossene Warnungen an. |

bypassed: true | Zeigt Warnungen für Geheimnisse an, bei denen der Pushschutz umgangen wurde. Weitere Informationen findest du unter Informationen zum Pushschutz. |

validity:active | Zeigt Warnungen für Geheimnisse an, die als aktiv bekannt sind. Gilt nur für GitHub-Token. Weitere Informationen zu Gültigkeitsstatus finden Sie unter „Bewerten von Warnungen aus der Geheimnisüberprüfung“. |

validity:inactive | Zeigt Warnungen für Geheimnisse an, die nicht mehr aktiv sind. |

validity:unknown | Zeigt Warnungen für Geheimnisse an, bei denen der Gültigkeitsstatus des Geheimnisses unbekannt ist. |

secret-type:SECRET-NAME | Zeigt Warnungen für einen bestimmten Geheimnistyp an, z. B. secret-type:github_personal_access_token. Eine Liste unterstützter Geheimnistypen finden Sie unter „Unterstützte Scanmuster für geheime Schlüssel“. |

provider:PROVIDER-NAME | Zeigt Warnungen für einen bestimmten Anbieter an, z. B. provider:github. Eine Liste unterstützter Partner finden Sie unter „Unterstützte Scanmuster für geheime Schlüssel“. |