À propos de la page d'alerte secret scanning

Quand vous activez l’secret scanning pour un dépôt ou que vous poussez des commits sur un dépôt où l’secret scanning est activée, GitHub recherche dans le contenu des secrets qui correspondent aux modèles définis par les fournisseurs de services.

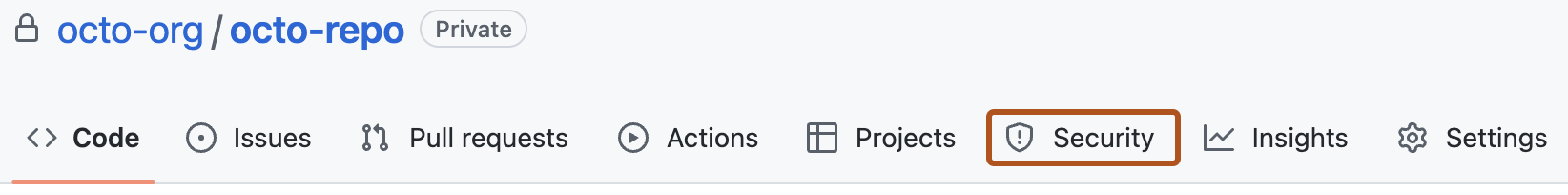

Lorsque secret scanning détecte un secret, GitHub génère une alerte. GitHub affiche une alerte sous l’onglet Sécurité du dépôt.

Affichage des alertes

Les alertes pour secret scanning s’affichent sous l’onglet Sécurité du référentiel.

- Dans GitHub.com, accédez à la page principale du dépôt.

- Sous le nom du dépôt, cliquez sur Sécurité. Si vous ne voyez pas l’onglet « Sécurité », sélectionnez le menu déroulant et cliquez sur Sécurité.

- Dans la barre latérale gauche, sous « Alertes de vulnérabilité », cliquez sur Secret scanning .

- Sous « Secret scanning », cliquez sur l’alerte que vous souhaitez afficher.

Filtrage des alertes

Vous pouvez appliquer différents filtres à la liste des alertes pour vous aider à trouver celles qui vous intéressent. Vous pouvez utiliser les menus déroulants au-dessus de la liste des alertes ou entrer les qualificateurs répertoriés dans la table dans la barre de recherche.

| Qualificateur | Description |

|---|---|

is:open | Affiche les alertes ouvertes. |

is:closed | Affiche les alertes fermées. |

bypassed: true | Affiche des alertes pour les secrets où la protection Envoyer a été ignorée. Pour plus d’informations, consultez « À propos de la protection push ». |

validity:active | Affiche des alertes pour les secrets qui sont connus comme actifs. Applique aux jetons GitHub uniquement. Pour plus d'informations sur les états de validité, consultez « Évaluation des alertes à partir de l’analyse des secrets ». |

validity:inactive | Affiche des alertes pour les secrets qui ne sont plus actifs. |

validity:unknown | Affiche des alertes pour les secrets où l'état de validité du secret est inconnu. |

secret-type:SECRET-NAME | Affiche des alertes pour un type de secret spécifique, par exemple secret-type:github_personal_access_token. Pour une liste des types de secret pris en charge, consultez « Modèles d’analyse de secrets pris en charge. » |

provider:PROVIDER-NAME | Affiche des alertes pour un fournisseur spécifique, par exemple provider:github. Pour obtenir la liste des partenaires pris en charge, consultez « Modèles d’analyse de secrets pris en charge ». |