Correction des alertes

Une fois qu’un secret a été commité dans un dépôt, vous devez considérer le secret comme compromis. GitHub recommande les actions suivantes pour les secrets compromis :

- Pour un GitHub personal access token compromis, supprimez le jeton compromis, créez un jeton et mettez à jour tous les services qui utilisent l’ancien jeton. Pour plus d’informations, consultez « Gestion de vos jetons d'accès personnels ».

- Identifiez toutes les actions effectuées par le jeton compromis sur les ressources de votre entreprise. Pour plus d’informations, consultez « Identification des événements du journal d’audit effectués par un jeton d’accès ».

- Pour tous les autres secrets, vérifiez d’abord que le secret commité dans GitHub Enterprise Server est valide. Si c’est le cas, créez un secret, mettez à jour tous les services qui utilisent l’ancien secret, puis supprimez l’ancien secret.

Alertes de fermeture

Note

Secret scanning ne ferme pas automatiquement les alertes lorsque le jeton correspondant a été supprimé du référentiel. Vous devez fermer manuellement ces alertes dans la liste des alertes sur GitHub.

-

Dans votre instance GitHub Enterprise Server, accédez à la page principale du dépôt.

-

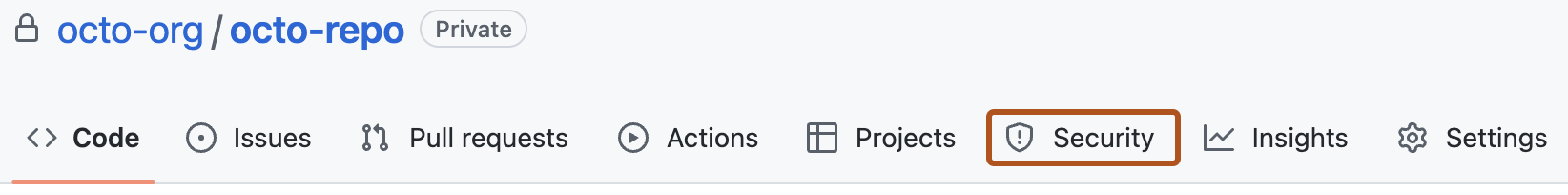

Sous le nom du dépôt, cliquez sur Sécurité. Si vous ne voyez pas l’onglet « Sécurité », sélectionnez le menu déroulant et cliquez sur Sécurité.

-

Dans la barre latérale gauche, sous « Alertes de vulnérabilité », cliquez sur Secret scanning .

-

Sous « Secret scanning », cliquez sur l’alerte que vous souhaitez afficher.

-

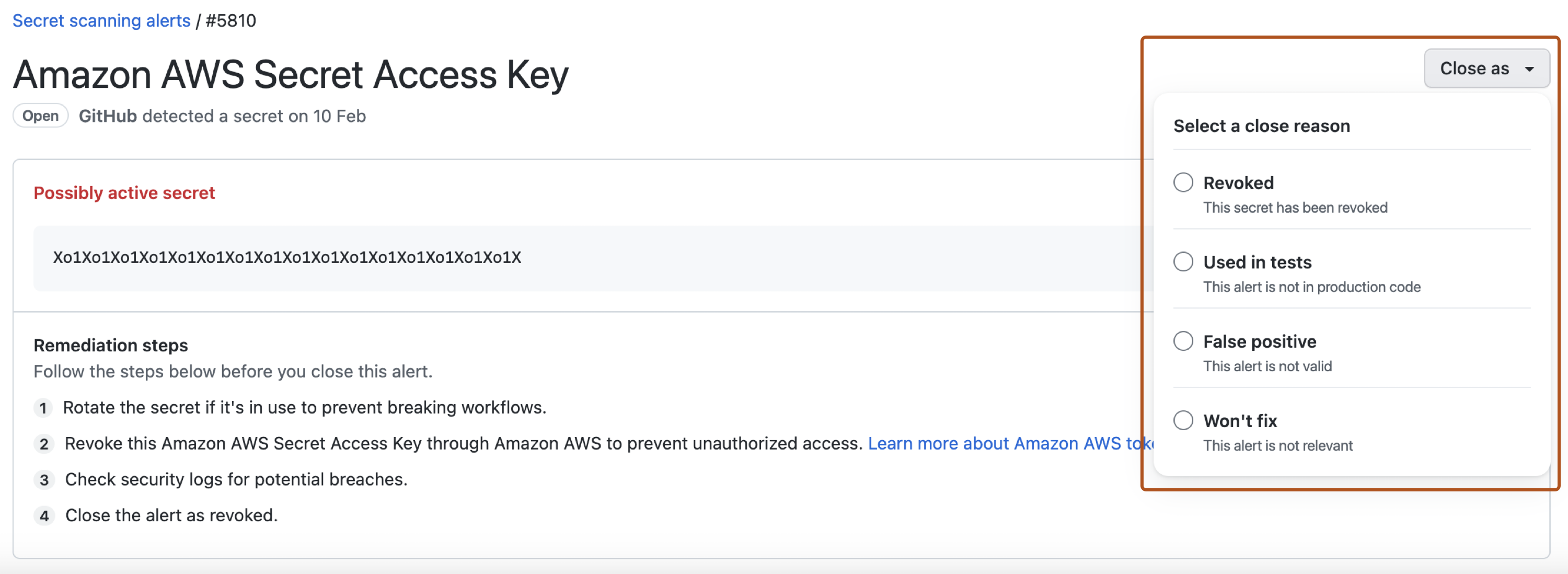

Pour ignorer une alerte, sélectionnez le menu déroulant « Fermer comme », puis cliquez sur un motif pour résoudre une alerte.

-

Si vous le souhaitez, dans le champ « Commentaire », ajoutez un commentaire pour l’action Ignorer. Le commentaire de l’action Ignorer est ajouté à la chronologie des alertes et peut être utilisé comme justification lors de l’audit et de la création de rapports. Vous pouvez afficher l’historique de toutes les alertes ignorées et les commentaires de rejet dans la chronologie des alertes. Vous pouvez également récupérer ou définir un commentaire à l’aide de l’API Secret scanning. Le commentaire est contenu dans le champ

resolution_comment. Pour plus d’informations, consultez « Points de terminaison d’API REST pour l’analyse de secrets » dans la documentation de l’API REST. -

Cliquez sur Fermer l’alerte.